Nhiều công ty trên thế giới đều thông báo rằng hệ thống máy tính của họ đều bị dính Ransomware.

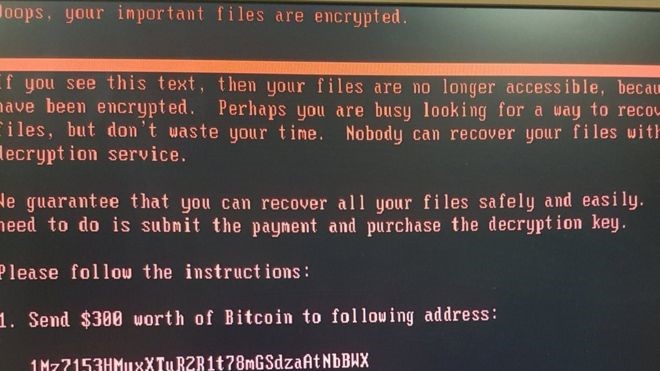

Màn hình trên khắp thế giới đang nhận được thông báo này, cho thấy một cuộc tấn công ransomware mới.

Theo ảnh chụp màn hình, máy của người dùng sẽ bị chuyển sang chế độ toàn màn hình với chữ đỏ nền đen cùng nội dung tương tự WannaCry với mức tiền chuộc là 300 USD. “Nếu bạn nhìn thấy dòng chữ này thì các file dữ liệu của bạn sẽ không thể truy xuất được nữa bởi chúng đã bị mã hóa. Chắc hẳn bạn đang tìm cách để phục hồi dữ liệu của mình nhưng tốt nhất là đừng nên phí thời gian. Không ai có thể giải mã chúng ngoại trừ dịch vụ của chúng tôi.”

Những tác động của Ransomware mới đến toàn cầu

Hãng quảng cáo WPP của Anh nằm trong số nạn nhân của vụ tấn công mới nhất này cho biết các hệ thống công nghệ thông tin (IT) của họ đã bị gián đoạn.

Khi mà những virut này chưa được tìm ra nguồn phát tán, các mã độc nhiễm vào máy tính, đóng băng dữ liệu và đòi tiền chuộc (tiền Bitcoin).

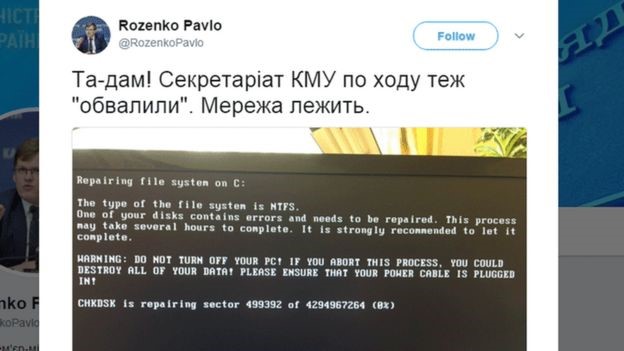

Các doanh nghiệp ở Ukraine, bao gồm tập đoàn điện lực nhà nước và sân bay Kiev là những nơi đầu tiến đưa ra báo cáo về sự kiện này.

Ukraine dường như đã bị ảnh hưởng nặng nề trong thời gian này.

Nhà máy điện hạt nhân Chernobyl cũng phải theo dõi mữcs độ phóng xạ bằng cách thức thủ công sau khi các cảm biến dựa trên Window bị ngừng hoạt động.

Trong một tuyên bố mới, Hội đồng An ninh Quốc gia của Hoa kỳ cho biết, chính phủ đang điều tra các cuộc tấn công và quyết tâm tìm cho ra cá nhân tổ chức đứng sau đó.

Bộ An ninh Nội địa Hoa Kỳ khuyên các nạn nhân không phải trả tiên chuộc, họ cho rằng không có gì đảm bảo rằng các dữ liệu sẽ được khôi phục lại sau khi thanh toán tiền chuộc.

Chuyên gia của Kaspersky Labs của Nga thống kê có khoảng 2000 cuộc tấn công, hầu hết ở Ukraine, Nga, Ba Lan.

Tổ chức cảnh sát quốc tế Interpol cho biết họ đang theo dõi chặt chẽ tình hình và liên lạc thường xuyên với các quốc gia bị ảnh hưởng.

National Crime Agency (NCA) đang điều tra các mối đe dọa này.

Các chuyên gia cho biết các Phần mềm độc hại (Malware) đang lợi dụng những điểm yếu tương tự mã độc Wanna Cry hồi tháng trước.

Giáo sư Alan Woodward từ khoa Điện toán của trường Đại học Surrey cho biết: “Ban đầu nó xuất hiện như một biến thể của Ransomware từng xuất hiện năm ngoái”.

Giáo sư cho biết thêm : “Ransomware được gọi là Petya và bản cập nhật là Petrwap”. “Tuy nhiên, hiện vẫn chưa rõ lắm về vụ tấn công lần này”.

Kaspersky Labs báo cáo rằng Malware này là một Ransomware mới chưa từng được xuất hiện trước đây, chỉ tương đồng với Petya.

Và Kaspersky Labs đã gọi nó là NotPetya. Họ còn cho biết đã phát hiện ra các dấu hiệu tấn công dữ liệu ở Balan, Ý, Đức, Pháp, Mỹ, Nga và Ukraine.

Ông Andrei Barysevich – người phát ngôn công ty an ninh mạng Recorded Future nói với BBC rằng những vụ tấn công kiểu này sẽ không chấm dứt bởi những tên tội phạm mạng nhận thấy chúng quá có lợi. Theo lời ông Barysevich, một công ty của Hàn Quốc đã trả 1 triệu USD để chuộc lại dữ liệu và đó rõ ràng là một số tiền đáng kể.

Một Email liên quan đến nỗ lực tống tiền đã bị chặn bởi nhà cung cập dịch vụ email độc lập của Đức. Nghĩa là những kẻ tống tiền sẽ không truy cập được và hòm thư.

Chuyên gia an ninh mạng Chris Wysopal từ Veracode cho biết phần mềm độc hại dường như lây lan qua lỗ hổng của Windows từng được khai thác từ vụ Wannacry.

Các vụ tấn công xảy ra sau hai tháng xảy ra vụ tấn công Wanna Cry. Cuộc tấn công WannaCry vừa qua đã giúp mọi người nâng cao nhận thức về tầm quan trọng của an ninh mạng. Phần lớn các chiến dịch tấn công có thể được phát hiện và ngăn chặn bằng các mô hình bảo mật cơ bản và cập nhật phần mềm bảo mật. Hầu hết các cuộc tấn công ransomware có thể được ngăn ngừa bằng cách thực hiện theo các bước đơn giản.

Cách phòng chống:

1. Cập nhật bản vá lỗi mới nhất cho Windows. Nếu những ai tắt Windows Update, họ đang tự ngủ trên bãi mìn không biết khi nào nổ.

2. Disable (tắt) tính năng SMB bằng cách vô “Start”, tìm “Windows Features”, xong bỏ dấu check chỗ SM.

3. Cập nhật các phần mềm Antivirus. Hiện Windows Defender, McAfee, Symantec, ESET, Bitdefender… và các phần mềm nổi tiếng khác. Sau khi cập nhật thì nhớ bật tính năng bảo vệ Realtime Protection (hoặc tên giống vậy) để ngăn máy tính bị nhiễm.

4. Backup (sao lưu) dữ liệu quan trọng là cách tốt nhất để chống ransomware. Hãy nhớ backup thường xuyên. Nếu là người dùng cá nhân thì mua ổ cứng di động, copy dữ liệu quan trọng ra rồi cất đi. Không cắm ổ cứng này thường xuyên vô máy, lúc cần mới dùng để backup hoặc lấy dữ liệu ra.

5. Nên dùng các dịch vụ Cloud Drive như Google Drive, OneDrive, DropBox để thường xuyên sync (đồng bộ) dữ liệu lên Mây (Cloud). Giá của các dịch vụ này rẻ, Google Drive miễn phí 15 GB.

6. Ransomware phát tán qua phương thức thông thường là nhúng vô các bản crack, các trang web có nhiều người truy cập (trang phim cấp ba, chia sẻ phầm mềm lậu…). Khi nạn nhân lỡ tay tải về hoặc truy cập các trang linh tinh thì dính. Người dùng cần đặc biệt lưu ý, không click vào các đường link chưa rõ nguồn gốc.

Cách xử lý khi bị nhiễm Ransomware

1. Ngắt ngay lập tức các máy tính bị nhiễm khỏi mạng LAN, tránh để nó lây lan qua các máy khác.

2. Nếu bạn không có gì để mất thì hãy format toàn bộ ổ cứng và cài lại Windows. Nên nhớ là chỉ FORTMAT TOÀN BỘ Ổ CỨNG thì mới sạch máy, chứ chỉ format ổ C rồi cài lại thì không giải quyết được vấn đề.

Hiện nay, an ninh mạng thế giới phải đối mặt rất nhiều với các mã độc, phần mềm tống tiền (Ransomware) mới và nguy hiểm. Với hơn 13 năm hoạt động trong lĩnh vực tư vấn giải pháp công nghệ IT, phân phối phần mềm bản quyền và thiết bị văn phòng; Vietbay tin rằng khách hàng sẽ được tư vấn giải pháp bảo mật tốt nhất nhằm đảm bảo hệ thống thông tin khách hàng và tránh những mối đe dọa mới.

Hãy liên hệ với bộ phận kinh doanh của Vietbay để được tư vấn nhanh nhất!